Overview Information Security

Sistem adalah suatu sekumpulan elemen atau unsur yang saling berkaitan dan memiliki tujuan yang sama. Keamanan adalah suatu kondisi yang terbebas dari resiko. Komputer adalah suatu perangkat yang terdiri dari software dan hardware serta dikendalikan oleh brainware (manusia). Dan jika ketiga kata ini dirangkai maka akan memiliki arti suatu sistem yang mengkondisikan komputer terhindar dari berbagai resiko. itulah sistem keamanan komputer.

Keamanan komputer adalah suatu cabang teknologi yang dikenal dengan nama keamanan informasi yang diterapkan pada komputer. Sasaran keamanan komputer antara lain adalah sebagai perlindungan informasi terhadap pencurian atau korupsi, atau pemeliharaan ketersediaan, seperti dijabarkan dalam kebijakan keamanan.

Selain itu, sistem keamanan komputer bisa juga berarti suatu cabang teknologi yang dikenal dengan nama keamanan informasi yang diterapkan pada komputer. Sasaran keamanan komputer antara lain adalah sebagai perlindungan informasi terhadap pencurian atau korupsi, atau pemeliharaan ketersediaan, seperti dijabarkan dalam kebijakan keamanan.

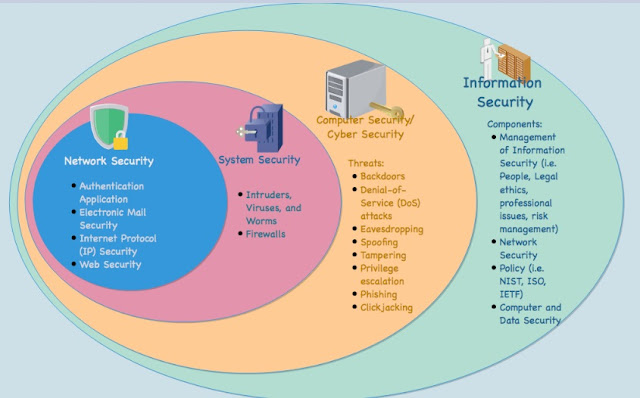

Keamanan Informasi merupakan sistem keamanan yang mencakup keseluruhan aspek mulai dari network security, system security dan computer/cyber security. Gambar dibawah menjelaskan dengan lengkap terkait dengan information security.

Definisi Network Security

Menurut John D. Howard dalam bukunya “An Analysis of security incidents on the internet” menyatakan bahwa :

Keamanan komputer adalah tindakan pencegahan dari serangan pengguna komputer atau pengakses jaringan yang tidak bertanggung jawab.

Sedangkan menurut Gollmann pada tahun 1999 dalam bukunya “Computer Security” menyatakan bahwa : Keamanan komputer adalah berhubungan dengan pencegahan diri dan deteksi terhadap tindakan pengganggu yang tidak dikenali dalam system komputer.

Baca juga : Definisi Digital Forensic (DF)

Menurut Wiki Keamanan jaringan (Network Security) dalam jaringan komputer sangat penting dilakukan untuk memonitor akses jaringan dan mencegah penyalahgunaan sumber daya jaringan yang tidak sah. Tugas keamanan jaringan dikontrol oleh administrator jaringan.

Prinsip Keamanan Jaringan

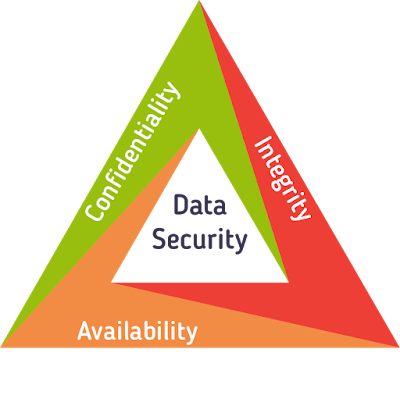

Secara umum prinsip keamanan jaringan yang terpenting dikenal dengan istilah CIA (Confidentiality, Integrity, Availability), kemudian ditambahkan dengan paramater lainnya. Berikut merupakan elemen dari keamanan jaringan :

- Confidentiality adalah pencegahan bagi mereka yang tidak berkepen-tingan dapat mencapai informasi . Secara umum dapat disebutkan bahwa kerahasiaan mengandung makna bahwa informasi yang tepat terakses oleh mereka yang berhak ( dan bukan orang lain), sama analoginya dengan e-mail maupun data-data perdagangan dari perusahaan.

- Integrity adalah pencegahan bagi mereka yang tidak berkepen-tingan dapat mencapai informasi . Secara umum dapat disebutkan bahwa kerahasiaan mengandung makna bahwa informasi yang tepat terakses oleh mereka yang berhak ( dan bukan orang lain), sama analoginya dengan e-mail maupun data-data perdagangan dari perusahaan.adalah pencegahan terhadap kemungkinan amandemen atau penghapusan informasi oleh mereka yang tidak berhak. Secara umum maka integritas ini berarti bahwa informasi yang tepat, memang tepat dimana-mana dalam sistem – atau mengikuti istilah “messaging” – tidak terjadi cacad maupun terhapus dalam perjalananya dari penyaji kepada para penerima yang berhak.

- Availability adalah upaya pencegahan ditahannya informasi atau sumber daya terkait oleh mereka yang tidak berhak. Secara umum maka makna yang dikandung adalah bahwa informasi yang tepat dapat diakses bila dibutuhkan oleh siapapun yang memiliki legitimasi untuk tujuan ini. Berkaitan dengan “messaging system” maka pesan itu harus dapat dibaca oleh siapapun yang dialamatkan atau yang diarahkan, sewaktu mereka ingin membacanya.

- Non-repudiation aspek ini menjaga agar seseorang tidak dapat menyangkal telah melakukan sebuah transaksi. Dukungan bagi electronic commerce.

- Authentication adalah suatu langkah untuk menentukan atau mengonfirmasi bahwa seseorang (atau sesuatu) adalah autentik atau asli. Melakukan autentikasi terhadap sebuah objek adalah melakukan konfirmasi terhadap kebenarannya. Sedangkan melakukan autentikasi terhadap seseorang biasanya adalah untuk memverifikasi identitasnya. Pada suatu sistem komputer, autentikasi biasanya terjadi pada saat login atau permintaan akses. Contoh Autentikasi untuk mengetahui lokasi melalui data link layer dan network layer. Autentikasi untuk mengetahui proses yang sedang berjalan yang terjadi pada session dan presentation layer. Autentikasi untuk mengenal user dan aplikasi yang digunakan (application layer).

- Access Control adalah sebuah metode untuk mentransmisikan sinyal yang dimiliki oleh node-node yang terhubung ke jaringan tanpa terjadi konflik (hak akses).

- Accountability adalah pembatasan akses untuk memasuki beberapa lokasi. Proses Access Control ditujukan untuk memastikan bahwa hanya orang-orang yang berwenang dan punya alasan yang absah, terkait dengan operasi dan bisnis, mendapatkan ijin, dan memahami dan memenuhi persyaratan yang ditentukan untuk masuklah yang dapat memasuki dan/atau bekerja di dalam fasilitas. Hal ini dimaksudkan agar keselamatan dan keamanan fasilitas, dan orang-orang yang berada di dalamnya dapat terjamin.

Tipe Ancaman (Threat) Keamanan Jaringan

Serangan terhadap keamanan sistem informasi (security attack) dewasa ini seringkali terjadi. Kejahatan komputer/cyber crime pada dunia maya seringkali dilakukan oleh sekelompok orang yang ingin menembus suatu keamanan sebuah sistem. Aktivitas ini bertujuan untuk mencari, mendapatkan, mengubah, dan bahkan menghapus informasi yang ada pada sistem tersebut jika memang benar-benar dibutuhkan. Ada beberapa kemungkinan tipe dari serangan yang dilakukan oleh penyerang yaitu :

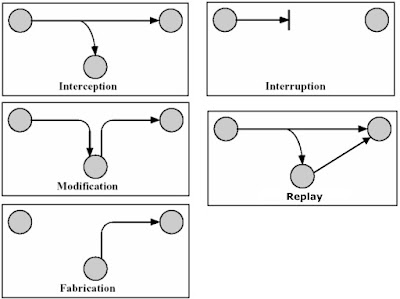

Serangan (gangguan) terhadap keamanan dapat dikategorikan dalam empat kategori utama:

- Interruption Suatu aset dari suatu sistem diserang sehingga menjadi tidak tersedia atau tidak dapat dipakai oleh yang berwenang. Contohnya adalah perusakan/modifikasi terhadap piranti keras atau saluran jaringan.

- Interception Suatu pihak yang tidak berwenang mendapatkan akses pada suatu aset. Pihak yang dimaksud bisa berupa orang, program, atau sistem yang lain. Contohnya adalah penyadapan terhadap data dalam suatu jaringan.

- Modification Suatu pihak yang tidak berwenang dapat melakukan perubahan terhadap suatu aset. Contohnya adalah perubahan nilai pada file data, modifikasi program sehingga berjalan dengan tidak semestinya, dan modifikasi pesan yang sedang ditransmisikan dalam jaringan.

- Fabrication Suatu pihak yang tidak berwenang menyisipkan objek palsu ke dalam sistem. Contohnya adalah pengiriman pesan palsu kepada orang lain.

Gambar dibawah merupakan tipe ancaman dikaitkan dengan model prinsip keamanan jaringan

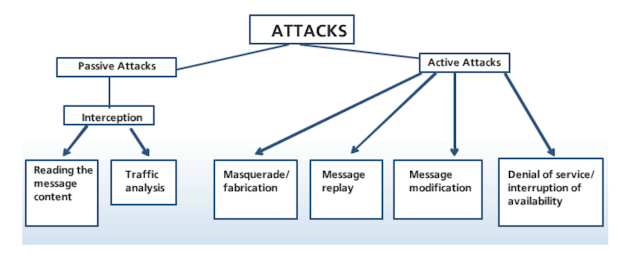

Berdasarkan jenis serangan terbagi menjadi 2 yaitu serangan aktif dan serangan pasif, gambar dibawah menjelaskan tentang jenis-jenis serangan

Hal Dasar yang Harus Ada di Keamanan Jaringan

Keamanan jaringan haruslah terdiri dari hal-hal mendasar untuk yang aman dan baik. Kemanan jaringan haruslah memiliki protection (proteksi), detection (deteksi), dan reaction (reaksi). Protection merupakan konfigurasi sitem jaringan yang harus akurat. Detection adalah pengidentifikasian kapan perubahan konfigurasi harus dilakukan dan pemantauan lalu lintas jaringan yang menunjukkan atau tidak ada masalah. Sedangkan reaction adalah pengidentifikasian masalah dengan cepat tanggap dan mengembalikannya dalam kondisi aman seperti semula.

Dalam memperkuat keamanan jaringan, terdapat beberapa jenis teknik dan tipe yang harus Anda kenali dan ketahui. Dengan mengetahui jenis dan tipe ini, Anda bisa memilih dan mengusai yang paling tepat dan aman bagi sistem jaringan yang Anda lindungi.

Terdapat access control (kontrol akses), anti-malware, application security (keamanan aplikasi), behavioral analytics (analisis perilaku), data loss prevention (pencegahan kehilangan data), email security (keamanan email), Firewall, intrusion detection and prevention (deteksi dan pencegahan intrusi), mobile device and wireless security (perangkat seluler dan keamanan nirkabel), network segmentation (segmentasi jaringan), security information and event management (informasi keamanan dan manajemen kejadian – SIEM), VPN, dan web security (keamanan web).

Segala hal dan detail tentang metode keamanan jaringan haruslah dipelajari dengan baik karena metode ini memiliki peran penting. Salah satu profesi yang wajib mempelajari metode ini adalah administrator. Tugas dan peran administrator keamanan jaringan bisa Anda simak dalam detail berikut ini.

Baca juga : Malicious Software (Malware)

Klasifikasi Serangan Komputer

Menurut David Icove, dilihat dari lubang keamanan yang ada pada suatu sistem, keamanan dapat diklasifikasikan menjadi empat macam:

- Keamanan Fisik (Physical Security) Suatu keamanan yang meliputi seluruh sistem beserta peralatan, peripheral, dan media yang digunakan. Biasanya seorang penyerang akan melakukan wiretapping (proses pengawasan dan penyadapan untuk mendapatkan password agar bisa memiliki hak akses). Dan jika gagal, maka DOS (Denial Of Service) akan menjadi pilihan sehingga semua service yang digunakan oleh komputer tidak dapat bekerja. Sedangkan cara kerja DOS biasanya mematikan service apa saja yang sedang aktif atau membanjiri jaringan tersebut dengan pesan-pesan yang sangat banyak jumlahnya. Secara sederhana, DOS memanfaatkan celah lubang keamanan pada protokol TCP/IP yang dikenal dengan Syn Flood, yaitu sistem target yang dituju akan dibanjiri oleh permintaan yang sangat banyak jumlahnya (flooding), sehingga akses menjadi sangat sibuk.

Keamanan Hardware berkaitan dengan perangkat keras yang digunakan dalam jaringan komputer. Keamanan hardware sering dilupakan padahal merupakan hal utama untuk menjaga jaringan dari agar tetap stabil. Dalam keamanan hardware, server dan tempat penyimpanan data harus menjadi perhatian utama. Akses secara fisik terhadap server dan data-data penting harus dibatasi semaksimal mungkin.

Akan lebih mudah bagi pencuri data untuk mengambil harddisk atau tape backup dari server dan tempat penyimpanannya daripada harus menyadap data secara software dari jaringan. Sampah juga harus diperhatikan karena banyak sekali hacker yang mendatangi tempat sampah perusahaan untuk mencari informasi mengenai jaringan komputernya. Salah satu cara mengamankan hardware adalah menempatkan di ruangan yang memiliki keamanan yang baik. Lubang saluran udara perlu diberi perhatian karena dapat saja orang masuk ke ruangan server melaui saluran tersebut. Kabel-kabel jaringan harus dilindungi agar tidak mudah bagi hacker memotong kabel lalu menyambungkan ke komputernya.

Akses terhadap komputer juga dapat dibatasi dengan mengeset keamanan di level BIOS yang dapat mencegah akses terhadap komputer, memformat harddisk, dan mengubah isi Main Boot Record (tempat informasi partisi) harddisk. Penggunaan hardware autentifikasiseperti smart card dan finger print detector juga layak dipertimbangkan untuk meningkatkan keamanan. - Keamanan Data (Software Security) Pada keamanan ini penyerang akan memanfaatkan kelemahan yang ada pada software yang digunakan untuk mengolah data. Biasanya penyerang akan menyisipkan virus pada komputer target melalui attachment pada e-mail. Cara lainnya adalah dengan memasang backdoor atau trojan horse pada sistem target. Tujuannya untuk mendapatkan dan mengumpulkan informasi berupa password administrator. Password tersebut nantinya digunakan untuk masuk pada account administrator.

Sesuai dengan namanya, maka yang harus diamankan adalah perangkat lunak. Perangkat lunak yang kita maksud disini bisa berupa sistem operasi, sistem aplikasi, data dan informasi yang tersimpan dalam komputer jaringan terutama pada server. Contohnya, jika server hanya bertugas menjadi router, tidak perlu software web server dan FTP server diinstal. Membatasi software yang dipasang akan mengurangi konflik antar software dan membatasi akses, contohnya jika router dipasangi juga dengan FTP server, maka orang dari luar dengan login anonymous mungkin akan dapat mengakses router tersebut.

Software yang akan diinstal sebaiknya juga memiliki pengaturan keamanan yang baik. Kemampuan enkripsi (mengacak data) adalah spesifikasi yang harus dimilki oleh software yang akan digunakan, khusunya enkripsi 128 bit karena enkripsi dengan sistem 56 bit sudah dapat dipecahkan dengan mudah saat ini. Beberapa software yang memiliki lubang keamanan adalah mail server sendmail dan aplikasi telnet. Sendmail memiliki kekurangan yaitu dapat ditelnet tanpa login di port (25) dan pengakses dapat membuat email dengan alamat palsu. Aplikasi telnet memiliki kekurangan mengirimkan data tanpa mengenkripsinya (mengacak data) sehingga bila dapat disadap akan sangat mudah untuk mendapatkan data.

Hal kedua yang perlu diperhatikan adalah password. Sebaiknya diset panjang password minimum unutk mempersulit hacker memcahkan password. Password juga akan semakin baik jika tidak terdiri huruf atau angak saja, huruf kecil atau kapital semua, namun sebaiknya dikombinasi. Enkripsi dapat menambah keamanan jaringan dengan cara mengacak password dan username, baik dalam record di host maupun pada saat password dan username itu dilewatkan jaringan saat melakukan login ke komputer lain.

Routing tidak terlepas pula dari gangguan keamanan. Gangguan yang sering muncul adalah pemberian informasi palsu mengenai jalur routing (source routing pada header IP). Pemberian informasi palsu ini biasanya dimaksudkan agar datagram-datagram dapat disadap. Untuk mencegah hal seperti itu, router harus diset agar tidak mengijinkan source routing dan dalam protokol routing disertakan autentifikasi atau semacam password agar informasi routing hanya didapat dari router yang terpercaya. - Keamanan Dari Pihak Luar Memanfaatkan faktor kelemahan atau kecerobohan dari orang yang berpengaruh (memiliki hak akses) merupakan salah satu tindakan yang diambli oleh seorang hacker maupun cracker untuk dapat masuk pada sistem yang menjadi targetnya. Hal ini biasa disebut social engineering. Social engineering merupakan tingkatan tertinggi dalam dunia hacking maupun cracking. Biasanya orang yang melakukan social engineering akan menyamar sebagai orang yang memakai sistem dan lupa password, sehingga akan meminta kepada orang yang memiliki hak akses pada sistem untuk mengubah atau mengganti password yang akan digunakan untuk memasuki sistem tersebut.

- Keamanan dalam Operasi merupakan salah satu prosedur untuk mengatur segala sesuatu yang berhubungan dengan sistem keamanan pasca serangan. Dengan demikian, sistem tersebut dapat berjalan baik atau menjadi normal kembali. Biasanya para penyerang akan menghapus seluruh log-log yang tertinggal pada sistem target (log cleaning) setelah melakukan serangan.

Tugas Penting Administrator Keamanan Jaringan

Dalam menjaga keamanan jaringan, terdapat satu peran penting yang wajib ada dalam pengamanan sistem jaringan ini yaitu administrator keamanan jaringan. Administrator jaringan adalah individu atau kelompok yang mengelola dan menjaga seluruh elemen yang ada pada dan di dalam sistem jaringan agar lebih efektif dan efisien bekerja. Pastinya, tugas administrator jaringan juga memegang peran penting dalam kuatnya keamanan jaringan.

Network Security administrator atau administrator kemanan jaringan haruslah memiliki skill dan kemampuan umum yaitu pengetahuan dasar dan teknikal mengenai teori dan praktik komputer, pengetahuan akan berbagai perangkat keras jaringan komputer termasuk cara kerja, memasang, dan konfigurasi alat, dan memiliki pemahaman tentang routing atau konfigurasi sistem yang termasuk tentang sistem keamanan komputer beserta jaringannya. Semua skill tadi juga haruslah dikemas dengan etika profesional yang baik.

Tugas penting administrator kemanan jaringan adalah berkutat dengan network, hardware, dan application. Secara spesifik, tugas administrator keamanan jaringan adalah berurusan dengan security management yang berurusan dengan keamanan jaringan. Untuk bisa mencapai security management yang baik, seorang administrator keamanan jaringan harus menguasai firewall (sistem pengizin lalu linta jaringan), user access (informasi log in beserta password control), dan resource access (pembatasan penggunaan sistem jaringan dengan memberikan hak akses ke beberapa orang saja).

Penggunaan keamanan jaringan membutuhkan pengaturan dalam tingkat fisik maupun non fisik. Pengaturan ini melibatkan proses pengontrolan. Proses pengontrolan keamanan jaringan yang harus dipahami oleh administrator jaringan adalah melibatkan controlling corporate strategic (pengendalian strategis perusahaan yang berupa asset), controlling complexity (pengendalian kemajemukan sistem), improving service (peningkatkan layanan penggunaan), balancing various needs (penyeimbangan berbagai kebutuhan), reducing downtime (pengurangan terjadinya penghentian), dan controlling costs (pengendalian biaya yang dikeluarkan).

Baca juga : Steganografi