Footprinting adalah langkah awal sebelum penyerang (attacker) melakukan penyerangan, yakni mengumpulkan informasi mengenai target, yang tujuannya adalah untuk merangkai apa yang ditemukan (blueprint dari suatu jaringan), sehingga mendapatkan gambaran yang jelas tentang sistem keamanan yang dimiliki target. Informasi yang ditampilkan dalam kegiatan ini, dapat berupa sejarah perusahaan, nama domain, VPN (Virtual Private Network) point, nomor telepon, nama orang-orang yang terkait di dalamnya, alamat email perusahaan, hubungan dengan perusahaan lain, lokasi perusahaan, topologi peta dan informasi penting lainnya.

Tipe Footprinting

Footprinting dapat dibagi 2 yaitu :

- Inner footprinting

- Outer footprinting.

Inner footprinting adalah pencarian informasi terhadap suatu situs dimana sudah berada di dalam jaringan komputer tersebut (berada didalam gedungnya dan menggunakan fasilitas internet gratis).

Outer Footprinting adalah pencarian informasi terhadap suatu situs dimana tidak berada di dalam jaringan komputer target (berada jauh dari komputer target).

FootPrinting Metodologi

Footprinting adalah teknik mengungkap dan mengumpulkan informasi sebanyak mungkin tentang jaringan

• Module flow Footprinting

• Footprinting methodology

• Langkah-langkah footprinting methodology

1. Finding a company URL

Cari target perusahaan di Google/Bing

2. Locate Internal URLs

a) Internal URL memberikan wawasan unit organisasi perusahaan

b) Kamu mungkin menemukan URL perusahaan internal dari kesalahan metode

c) Tools untuk menemukan internal URL

3. Situs publik dan situs yang dibatasi

a) Mengenali perusahaan websites private dan websitepublic

4. Mencari informasi perusahaaan

5. Alat untuk mengambil data perusahaan

6. footprinting melalui mesin pencari

a. penyerang menggunakan mesin pencari untuk extrak informasi tentang target seperti flatform teknologi, halaman details.login halaman,portal intranet, dll. yang membantu dalam perporming rekayasa sosial dan jenis-jenis serangan sistem yang canggih.

b. mesin pencari (cache) dapat memberikan informasi sensitif yang telah dihapus dari world wide web (www)

7. Mengumpulkan informasi lokal

a. menggunakan alat GoogleEarth untuk mendapatkan lokasi tempat

b. gambar satelit dari tempat tinggal

8. mencari orang

9. mencari orang yang menggunakan http://pipl.com

a. Pipl menggunakan teknik yang dikenal sebagai “Web mendalam” untuk mengekstrak informasi tentang orang-orang.

b. Web mendalam merujuk ke repositori besar konten yang mendasari dokumen tersebut di database online.

10. people search online services

11. people serach on social networking services

12. mengumpulkan informasi dari jasa keuangan

13. melalui situs pekerjaan

14. pemantauan target menggunakan alert

a. google alert adalah layanan monitoring konten yang secara otomatis memberitahu pengguna ketika konten baru dari berita, web, blogger, video atau diskusi kelompok cocok satu set istilah pencarian yang dipilih oleh pengguna dan disimpan oleh google alets layanan

b. google alert membantu dalam memantau berita mengembangkan dan menjaga perkembangan pesaing atau industri.

Cara Menemukan jangkauan jaringan pada footprinting menemukan kisaran alamat ip menggunakan ARIN whois tool database pencarian

Pengertian Traceroute

Traceroute (Tracert) adalah perintah untuk menunjukkan rute yang dilewati paket untuk mencapai tujuan. Ini dilakukan dengan mengirim pesan Internet Control Message Protocol (ICMP) Echo Request Ke tujuan dengan nilai Time to Live yang semakin meningkat. Rute yang ditampilkan adalah daftar interface router (yang paling dekat dengan host) yang terdapat pada jalur antara host dan tujuan. Sebagai informasi perintah traceroute digunakan pada sistem operasi unix, sementara tracert digunakan pada sistem operasi windows.

Analisis Traceroute

Penyerang melakukan traceroute untuk mengekstrak informasi tentang topologi jaringan, router terpercaya dan lokasi firewall.misalnya setelah menjalankan beberapa traceroute penyerang mungkin memperoleh informasi berikut-traceroute 1.10.10.20 kedua hop terakhir adalah 1.1.10.1 dengan menempatkan informasi ini bersama-sama, penyerang dapat menggambar diagram jaringan.

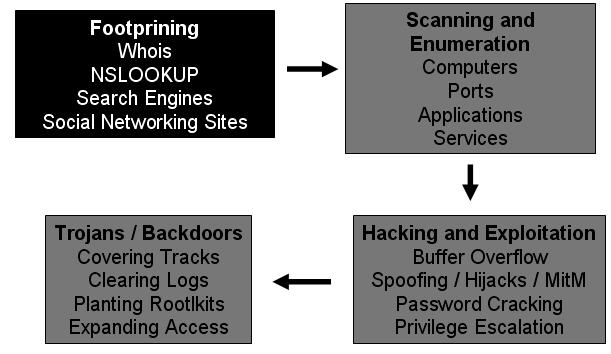

Reconnaissance

Yang dimaksud dengan “reconnaissance” adalah suatu tahap persiapan dimana hacker atau pihak yang akan melakukan “serangan” berusaha mencari informasi sebanyak-banyaknya mengenai target atau sasaran sistem yang ingin diserang sebelum rangkaian proses penyerangan dilaksanakan.

Langkah Footprinting

COMPETITIVE INTELLIGENCE GATHERING

“Bisnis bergerak dengan cepat. Siklus Produk dalam jangka 1 bulan, tidak dalam 1 tahun. Rekan bisa menjadi pesaing yang cepat,apabila kamu melakukan “PELANGGARAN KONTRAK”. Jadi,bagaimana mungkin kamu berharap menjaga posisi pesaing, jika kamu tidak bisa menjaga pandangan terhadap mereka?”

Competitive intellegence adalah bukan mengganggu dan lembut di alam.

Competitive intellegence adalah sebuah proses untuk mengidentifikasi, pertemuan, menganalisis, memverifikasi dan menemukan informasi tentang pesaing kamu seperti dari internet.

- Membandingkan produk kamu dengan yang dibuat oleh pesaing kamu

- Analisis posisi penjualanmu dengan pesaing

- Mencari tahu daftar perusahaan pesaing dalam penjualan

- Tingkatkan tenaga penjual melalui cerita bersaing dan bagaimana penawaran itu menang maupun kalah di competitive arena

- Buat sebuah profil dari CEO dan seluruh staf manajemen di pesaing

KAPAN PERUSAHAAN INI SIAP ? BAGAIMANA CARA MENGEMBANGKANNYA ?

Whois & Whois Protect

Whois adalah suatu prosedur untuk mendapatkan informasi mengenai sebuah domain. Informasi yang bisa di dapat meliputi siapa pemilik Domain, dimana alamatnya, no telepon, alamat email, kapan domain ini di daftarkan dan kapan domain ini akan expired. Dalam perkembangannya Whois ini banyak di salahgunakan, terutama untuk spam, sehingga dibuatlah whois protect, sehingga segala informasi tersebut di ganti dengan informasi lain oleh pihak registrar. Mungkin terpikir oleh anda, mengapa harus memanfaatkan whois protect, sementara anda sendiri bisa mengisikan informasi yang ‘palsu’ untuk mengecoh spam dan pihak-pihak yang tidak berkepentingan. Jawabannya sederhana, karena kalau terjadi sesuatu, misal sengketa, dll, maka data yang tercantum di whois server lah yang dianggap sebagai patokan.

SmartWhois

SmartWhoIs merupakan sebuah aplikasi yang sangat berguna untuk mengetaui informasi detail mengenai sebuah domain, IP address atau hostname. SmartWhoIs cukup mudah digunakan. Tinggal tuliskan nama domain atau IP address yang ingin anda ketahui, kemudian dalam beberapa detik, informasi detail mengenail domain tersebut akan terpampang di bagian kanan aplikasi ini.

DNS LOOKUP – ONLINE TOOL

DNS LOOKUP – ONLINE TOOL Adalah proses untuk menyelesaikan suatu hostname ke alamat ip biasanya didefinisikan dns lookup . Ketika pengguna berselancar di web , komputer kliennya melakukan query dns setiap kali ia meminta halaman , gambar , stylesheet dan sebagainya . Alat ini memungkinkan Anda untuk melakukan pencarian dns mudah , cukup masukkan nama host yang valid dalam formulir di bawah dan pilih jenis query Anda ingin membuat .

Pengertian Domain Name System (DNS)

Beberapa pengertian mengenai Domain name system adalah sebagai berikut:

- Merupakan sistem database yang terdistribusi yang digunakan untuk pencarian nama komputer di jaringan yang menggunakan TCP/IP. DNS mempunyai kelebihan ukuran database yang tidak terbatas dan juga mempunyai performa yang baik.

- Merupakan aplikasi pelayanan di internet untuk menterjemahkan domain name ke alamat IP dan juga sebaliknya.

- Komputer yang terhubung dan memiliki tanggung jawab memberikan informasi zona nama domain anda, merubah nama domain menjadi alamat IP dan juga memiliki tanggung jawab terhadap distribusi email di mail server yang menyangkut dengan nama domain.

- Aplikasi yang membantu memetakan host name sebuah komputer ke IP address pada aplikasi yang terhubung ke Internet seperti web browser atau e-mail.

DNS dapat dianalogikan sebagai pemakaian buku telepon dimana orang yang ingin kita hubungi, berdasarkan nama untuk menghubunginya dan menekan nomor telefon berdasarkan nomor dari buku telepon tersebut. Hal ini terjadi karena komputer bekerja berdasarkan angka, dan manusia lebih cenderung bekerja berdasarkan nama.

Misalkan domain name yahoo.com mempunyai alamat IP 202.68.0.134, tentu mengingat nama komputer lebih mudah dibandingkan dengan mengingat alamat IP. Didalam DNS, sebuah name server akan memuat informasi mengenai host-host di suatu daerah/zone. Name server ini dapat mengakses server-server lainnya untuk mengambil data-data host di daerah lainnya. Name server akan menyediakan informasi bagi client yang membutuhkan, yang disebut resolvers.

Fungsi Utama Sistem DNS

- Menerjemahkan nama-nama host (hostnames) menjadi nomor IP (IP address) ataupun sebaliknya, sehingga nama tersebut mudah diingat oleh pengguna internet.

- Memberikan suatu informasi tentang suatu host ke seluruh jaringan internet. DNS memiliki keunggulan seperti:

- Mudah, DNS sangat mudah karena user tidak lagi direpotkan untuk mengingat IP address sebuah komputer cukup host name (nama Komputer).

- Konsisten, IP address sebuah komputer boleh berubah tapi host name tidak berubah. Contoh:– unsri.ac.id mempunyai IP 222.124.194.11, kemudian terjadi perubahan menjadi 222.124.194.25, maka disisi client seolah-olah tidak pernah ada kejadian bahwa telah terjadi perubahan IP.– Simple, user hanya menggunakan satu nama domain untuk mencari baik di Internet maupun di Intranet.

selain itu penulis akan memperkenalkan Alat Online tool pada pembahasan ini.

contoh gambar di bawah ini ialah salah satu informasi tentang type record DNS serta memperkenalkan DNS record provide.

adapun alat pertama yaitu Secara online DNS Rekam Viewer (DNS RECORD)

Yang fungsinya yaitu memudahkan untuk melihat semua jenis Domain Name System (DNS) catatan. DNS adalah sistem penting untuk Internet saat ini. Salah menyiapkan catatan DNS menyebabkan banyak masalah yang berbeda untuk administrator server web dan infrastruktur perusahaan. Secara online DNS Rekam Viewer dapat digunakan untuk memeriksa berbagai catatan DNS pada server DNS yang sewenang-wenang.Secara online DNS Rekam Viewer bisa menjadi berguna bahkan jika Anda bukan seorang administrator server. Sebagai pengguna umum yang mungkin ingin menyelidiki mengapa Anda tidak dapat mencapai situs web tertentu sementara teman-teman Anda tidak memiliki masalah dengan itu. Dengan online DNS Rekam Viewer Anda memeriksa catatan (ISP) DNS server penyedia layanan Internet Anda dan membandingkannya dengan informasi dari server DNS otoritatif target domain dan Anda mengetahui bahwa server ISP Anda buruk dikonfigurasi atau hanya memegang versi lama catatan dalam cache. Anda juga dapat mengungkap bagaimana sistem seperti opendns.com bekerja di bawah tenda. selain itu penulis akan menjelaskan cara pemakaiannya :

Isi kolom alamat Host / IP dengan nama domain atau alamat IP Anda ingin query tentang. Menentukan server nama pilihan Anda di bidang server DNS, atau hanya meninggalkan “Default” nilai ada untuk menggunakan salah satu server DNS kami. Kemudian, di bidang jenis Query, pilih jenis catatan DNS Anda tertarik dan klik “Query!” tombol untuk mendapatkan hasil yang Anda.Jika Anda ingin menerima jawaban otoritatif ketimbang non-otoritatif mengaktifkan Membutuhkan pilihan jawaban otoritatif. Secara online DNS Rekam Viewer akan mencoba untuk menghubungi server nama otoritatif untuk query tertentu dan mendapatkan jawaban otoritatif untuk Anda. Nama server tertentu akan digunakan untuk mencari nama server otoritatif. Jika Online DNS Rekam Viewer gagal untuk mendapatkan jawaban otoritatif secara otomatis akan mencoba untuk mendapatkan setidaknya jawaban non-otoritatif dari nama server yang ditentukan.

Dan ini lah hasil dari ekstrak ketika menjalankan DNS Ekstracting :

Selain yang pertama tadi ini lah rincian alat (tools) ketiga DNS Interrogation di lakukan :

Nah ini lah yang penulis andalkan serta akan di jelaskan, yaitu Interrogation Online tools dan secara rincinya ada terdapat di bawah gambar ini. :

lalu alat kedua yaitu :DNS CHECK (DNS Periksa tes)

akan menjalankan Laporan DNS komprehensif untuk domain Anda . Sebuah lookup DNS dilakukan secara langsung terhadap server root ( atau TLD Server ) . Kemudian kita query setiap server nama untuk memastikan DNS Server Anda semua merespon , mengukur kinerja mereka dan mengaudit hasil terhadap praktik terbaik umum

DOMAIN INFORMATION GROPPPER :

yaitu fungsinya untuk untuk menjelaskan rinci informasi domain. di alat dalam tools ini akan menjelaskan secara details apa domain dan akun yang terkaitnya.

JENIS CATATAN DNS :

Masih relatif sedikit yang membahas tentang jenis catatan DNS ini dari arti sampai berbagai fungsinya. Berikut ini adalah sedikit penjelasan dari beberapa catatan DNS :

- A record atau catatan alamat memetakan sebuah nama host ke alamat IP 32-bit (untuk IPv4).

- AAAA record atau catatan alamat IPv6 memetakan sebuah nama host ke alamat IP 128-bit (untuk IPv6).

- CNAME record atau catatan nama kanonik membuat alias untuk nama domain. Domain yang di-alias-kan memiliki seluruh subdomain dan record DNS seperti aslinya.

- MX record atau catatan pertukaran surat memetakan sebuah nama domain ke dalam daftar mail exchange server untuk domain tersebut.

- PTR record atau catatan penunjuk memetakan sebuah nama host ke nama kanonik untuk host tersebut. Pembuatan record PTR untuk sebuah nama host di dalam domain in-addr.arpa yang mewakili sebuah alamat IP menerapkan pencarian balik DNS (reverse DNS lookup) untuk alamat tersebut.

- NS record atau catatan server nama memetakan sebuah nama domain ke dalam satu daftar dari server DNS untuk domain tersebut. Pewakilan bergantung kepada record NS.

- SOA record atau catatan otoritas awal (Start of Authority) mengacu server DNS yang mengediakan otorisasi informasi tentang sebuah domain Internet.

- SRV record adalah catatan lokasi secara umum.

- Catatan TXT mengijinkan administrator untuk memasukan data acak ke dalam catatan DNS, catatan ini juga digunakan di spesifikasi Sender Policy Framework.

- Jenis catatan lainnya semata-mata untuk penyediaan informasi, contohnya, catatan LOC memberikan letak lokasi fisik dari sebuah host, atau data ujicoba misalkan, catatan WKS memberikan sebuah daftar dari server yang memberikan servis yang dikenal (well-known service) seperti HTTP atau POP3 untuk sebuah domain.

Apabila sudah mencari domain tujuan dengan alat tool online ini akan tampil seperti gambar di bawah ini

Security Networking

pelacakan email adalah metode untuk memantau dan memata-matai email dikirim ke penerima yang dituju

- ketika email itu diterima dan dibaca

- kirim email destruktif

- lokasi gps dan peta penerima

- waktu yang dihabiskan di membaca email

- apakah penerima mengunjungi link apapun yang dikirimkan kepada mereka

- jalur PDF dan jenis-jenis lampiran

- mengatur pesan berakhir setelah jangka waktu tertentu

alat pelacakan email

Footprinting menggunakan teknik google hacking

Query string. Google hacking adalah istilah yang mengacu pada seni menciptakan permintaan mesin pencari yang kompleks Valnerble sites. Terdeteksi website yang rentan terhadap berbagai eksploitasi dan kerentanan. Google operators. penggunaan google operator untuk mencari string tertentu teks dalam hasil pencarian

Apakah seorang hacker bisa melakukan dengan google hack?

- pesan error yang berisi informasi sensitif.

- File yang berisi paswords.

- Direktori sensitif.

- Halaman yang berisi portal logon.

- Halaman yang berisi jaringan atau kerentanan data.

- Nasihat dan kerentanan Serve

Dukungan Google beberapa operator canggih yang membantu dalam memodifikasi pencarian

Cache: menunjukkan versi dari halaman web yang google memiliki dalam cache.Link: daftar halaman web yang memiliki link ke halaman web tertentu.Terkait: daftar halaman web yang ” simillar ” ke halaman web tertentu.Info: akan menyajikan beberapa informasi yang google memiliki sekitar halaman web.Situs: jika Anda termasuk (situs) dalam permintaan Anda, google membatasi hasil kepada mereka webstites dalam memberikan domain.Allintitle: jika Anda memulai query dengan (allintitle) google membatasi hasil kepada mereka dengan semua kata-kata permintaan dalam judu.lIntitle: jika Anda termasuk (index) dalam permintaan Anda, google membatasi theresults untuk dokumen yang berisi kata yang di judul.

Menemukan sumber menggunakan google Operator canggih Intranet inuri:intranet+intex:”human resources” Hal ini memungkinkan Anda tidak hanya mengakses jaringan pribadi perusahaan, tetapi juga menyediakan karyawan listing dan informasi sensitif lainnya yang dapat sangat berguna untuk setiap usaha rekayasa social

google hacking tools : Google Hacking Database (GHDB)

Peralatan Google Hacking diantaranya

Penanggulangan Footprinting

- Router configure untuk membatasi tanggapan terhadap permintaan footprinting

- Configure server web untuk avold kebocoran informasi dan menonaktifkan protokol yang tidak diinginkan

- Mengunci port dengan konfigurasi firewall yang cocok

- Menggunakan IDS yang dapat dikonfigurasi untuk refure lalu lintas yang mencurigakan dan memilih pola footprinting uo

- Mengevaluasi informasi sebelum mempublikasikannya di website / internet

- Melakukan teknik footprinting dan menghapus informasi sensitif ditemukan

- Mencegah mesin pencari dari caching halaman web dan menggunakan layanan pendaftaran anonim

- Daftar direktori menonaktifkan dan menggunakan split DNS

LANGKAH – LANGKAH FOOTPRINTING

Pada dasarnya ada empat (4) langkah utama yang biasanya dilakukan untuk melakukan intelejen awal untuk melihat scope situasi target sasaran. Langkah ini dikenal sebagai footprinting, yaitu:

1. Menentukan Scope Aktifitas / Serangan

Pada tahapan 1 ini, kita perlu memperoleh sebanyak mungkin informasi yang berkaitan dengan lokasi,berita akusisi, nomor telepon, kontak person ,e-mail address mereka, masalah privasi kebijakan keamanan yang di terapkan, link ke berbagai situs Web lain yang berhubungan dan lain-lain.

2. Network Enumeration

Network Enumeration dilakukan untuk melihat domain yang digunakan oleh sebuah organisasi.

langkah langkah nya bisa menggunakan perintah Whois. Dimana whois adalah suatu prosedur untuk mendapatkan informasi mengenai sebuah domain. Informasi yang bisa di dapat meliputi siapa pemilik Domain, dimana alamatnya, no telepon, alamat email, kapan domain ini di daftarkan dan kapan domain ini akan expired.. Penggunaannya sangat sederhana sekali melalui terminal, cukup mengetik ; àwhois stikom-bali.ac.id

seperti gambar berikut ;

3. Interogasi DNS (domain name).

Interogasi DNS adalah cara yang dilakukan dengan mengambil informasi Domain Name System (DNS). Salah satu cara yang mungkin agak mudah untuk melakukan zone transfer,pada masa lalu, bisa dilakukan dengan mudah menggunakan perangkat lunak nslookup .Cara menginstallnya tinggal mengetikan sudo apt-get install nslookup ,Setelah menginstall nslookup maka saat mengetik perintah nslookup stikom-bali.ac.id maka hasilnya akan sebagai berikut ;

4. Mengintai Jaringan.

Langkah terakhir dalam proses footprinting adalah melakukan pengintaian jaringan lawan,dalam bahasa Inggrisnya adalah network reconnaissance.

Kesimpulan :

“Jadi kesimpulannya bahwa footprinting ini adalah proses untuk mencari informasi mengenai target & kita bisa mengetahui pemilik sebuah website, informasi kontak, Server DNS, kapan mulai beroperasi dan informasi lainnya dengan menggunakan Who is yang ada pada footprinting ini”