Silahkan baca materi terkait dengan Malware : Link Here Notepad Komputer yang menggunakan sistem operasi Windows mana pun dibekali program yang satu ini yaitu notepad. Kita dapat menemukan Notepad di Programs – Accessories – Notepad. Atau dapat juga dapat mengklik menu Start dan mengetik ‘notepad’, lalu menekan tombol ‘enter’. Membuat ucapan Simpan dalam .bat Hasil […]

Kategori: Security

Membahas tentang seputar keamanan jaringan komputer, beberapa materi yang mencakup seperti malware, kriptografi, VPN. Firewall, Sistem Penetrasi, Metasploit, Security Website, dll

Latar Belakang Metode paling sederhana dari otentikasi akses jarak jauh adalah dengan mengkonfigurasi kombinasi login dan kata sandi pada console, line vty, dan port aux, seperti yang ditunjukkan pada gambar. Metode ini tidak memberikan akuntabilitas. Siapa pun yang memiliki kata sandi dapat masuk ke perangkat dan mengubah konfigurasi. SSH adalah bentuk akses jarak jauh yang […]

Tipe Data Personally identifiable information (PII) or sensitive personal information (SPI) adalah data yang berkaitan dengan individu yang dapat digunakan sendiri atau dengan informasi lain untuk mengidentifikasi, menghubungi, atau menemukan individu tertentu. Data informasi juga dapat berisi informasi sensitif mengenai rahasia perusahaan, paten produk baru, atau keamanan nasional. Security Best Practices Keamanan Fisik Outside Perimeter […]

Keamanan selalu menjadi dasar perkembangan teknologi. Hanya dengan memastikan keamanan suatu teknologi, kita dapat mengembangkannya dengan baik. Ini terutama berlaku untuk bidang IoT, karena semua hal terhubung di dunia IoT. Pada kesempatan ini menjelaskan masalah yang dihadapi oleh IoT, solusi untuk masalah keamanan IoT, dan aplikasi yang menunjangnya. Kasus Keamanan IoT Bagian ini menjelaskan beberapa […]

Securing Networks

Network adalah Sumber Target Perkembangan internet tidak terlepas dari konsep sebuah jaringan (network), network merupakan salah satu sumber pengiriman informasi dan juga sebagai target serangan untuk mengambil data atau menjatuhkan server. Kapersky membuat sebuah cyberthreat real time map (cybermap.kaspersky.com) Pada gambar diatas memperlihatkan aktifitas kegiatan berbagai jenis serangan yang terjadi dari beberapa negara, hal ini […]

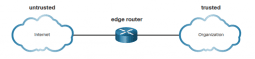

Mengamankan Jaringan Infrastruktur Mengamankan infrastruktur jaringan sangat penting untuk keamanan jaringan secara keseluruhan. Infrastruktur jaringan termasuk router, switch, server, end device, dan perangkat lainnya. Router adalah target utama serangan karena perangkat ini mengarahkan lalu lintas keluar dan dalam jaringan. Edge Router yang ditunjukkan pada gambar adalah router terakhir antara jaringan internal dan jaringan yang tidak […]

Bitcoin

Definisi Bitcoin adalah cyptocurrency pertama dan paling populer sejauh ini. Di Bitcoin transaksi yang dikonfirmasi akan disimpan didalam block. Blok disatukan/dirantai bersama untuk membentuk sebuah rantai/chain. Cryptocurrency sendiri adalah sebuah aplikasi yang dibuat dalam blockchain. Miners mempunyai tugas untuk mengumpulkan transaksi, memvalidasi dan menempatkannya kedalam block baru, yang juga termasuk hash dari block terakhir pada […]

Tidak ada kutipan karena ini adalah pos yang terlindung sandi.

Tidak ada kutipan karena ini adalah pos yang terlindung sandi.

Tidak ada kutipan karena ini adalah pos yang terlindung sandi.