Mengamankan Jaringan Infrastruktur

Mengamankan infrastruktur jaringan sangat penting untuk keamanan jaringan secara keseluruhan. Infrastruktur jaringan termasuk router, switch, server, end device, dan perangkat lainnya. Router adalah target utama serangan karena perangkat ini mengarahkan lalu lintas keluar dan dalam jaringan.

Edge Router yang ditunjukkan pada gambar adalah router terakhir antara jaringan internal dan jaringan yang tidak tepercaya (untrusted network), seperti internet. Semua lalu lintas internet melewati edge router, yang sering berfungsi sebagai garis pertahanan pertama dan terakhir untuk jaringan.

Langkah Pengamanan Edge Router

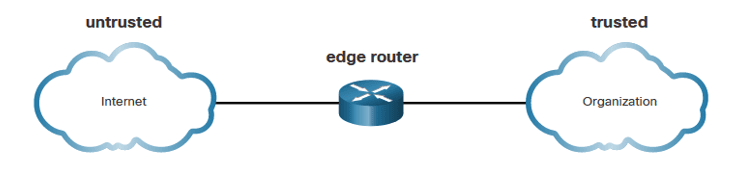

- Single Router – Sebuah router tunggal menghubungkan jaringan yang dilindungi atau jaringan Local Area Network (LAN) ke internet. Semua kebijakan keamanan dikonfigurasi pada perangkat ini.

- Defense-in-Depth – Ini menggunakan beberapa lapisan keamanan sebelum lalu lintas memasuki LAN yang dilindungi. Ada tiga lapisan pertahanan: edge router , firewall, dan router internal yang terhubung ke LAN yang dilindungi.

- DMZ – DMZ dapat digunakan untuk server yang harus dapat diakses dari internet atau jaringan eksternal lainnya. DMZ dapat diatur antara dua router, dengan router internal yang terhubung ke jaringan yang dilindungi dan router eksternal yang terhubung ke jaringan yang tidak terlindungi.

Area dari Pengamanan Router

Ada 3 area yang harus dilakukan perhatian pada router security :

- Fisik – Tempatkan router dan perangkat fisik yang terhubung dengannya di ruang terkunci yang aman yang hanya dapat diakses oleh personel yang berwenang. Pasang uninterruptible power supply (UPS) atau generator listrik cadangan diesel.

- Sistem Operasi – Konfigurasi router dengan cadangan memori yang cukup, ketersediaan memori dapat membantu mengurangi serangan DoS. Gunakan sistem operasi terbaru dan versi stabil yang memenuhi spesifikasi fitur router atau perangkat jaringan. Simpan image IOS router dan file konfigurasi router sebagai cadangan pada tempat yang berbeda.

- Router Hardening– Pastikan bahwa hanya personel yang berwenang yang memiliki akses dan tingkat akses mereka terkontrol. Nonaktifkan port dan interface yang tidak digunakan. Nonaktifkan layanan yang tidak perlu. Router memiliki layanan yang diaktifkan secara default. Beberapa dari layanan ini dapat digunakan oleh penyerang untuk mengumpulkan informasi tentang router dan jaringan.

Mengamankan Akses Administratif

Mengamankan akses administratif (Adminstrative Access) adalah hal yang sangat penting. Jika orang yang tidak berwenang memperoleh akses administratif ke router, orang tersebut dapat mengubah parameter routing, menonaktifkan fungsi perutean, atau menemukan dan mendapatkan akses ke sistem lain dalam jaringan. Beberapa hal dalam mengamankan akses administratif :

- Batasi aksesibilitas kepada perangkat

- Login dan Logout ketika mengakses sistem

- Otentikasi akses

- Otorisasi tindakan

- Aktfikan notifikasi dan history

- Pastikan kerahasiaan data

Mengamankan Lokal dan Remote Akses

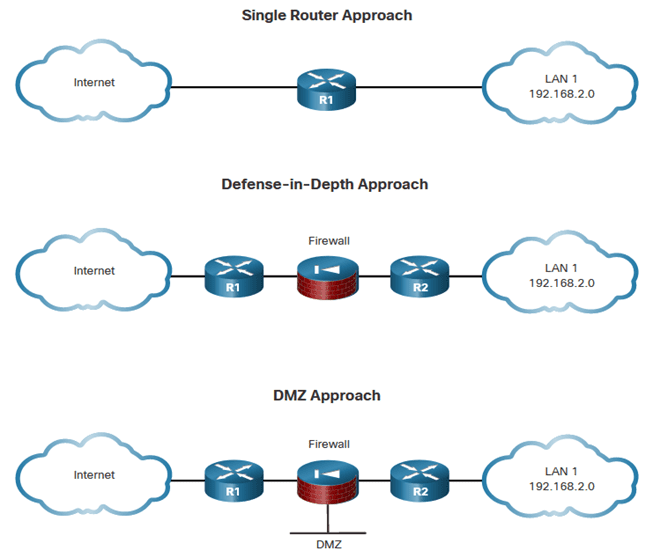

Router dapat diakses untuk tujuan administratif secara lokal atau remote:

- Local Access – Administrator harus memiliki akses fisik ke router dan menggunakan kabel konsol untuk terhubung ke port konsol. Akses lokal biasanya digunakan untuk konfigurasi awal perangkat.

- Remote Access – Meskipun opsi port aux tersedia tidak lazim digunakan, metode akses jarak jauh yang paling umum melibatkan seperti Telnet, SSH, HTTP, HTTPS, atau SNMP. PC (Remote Device) dapat berada di jaringan lokal atau jaringan jarak jauh.

Ref : [1]